Angreifer können per Fax in Firmennetze eindringen

Bei dem Angriff wird eine manipulierte Bilddatei an das Faxgerät geschickt. Das Faxgerät kann die Datei nicht richtig verarbeiten, produziert einen Speicherüberlauf („Stack Overflow“), mit dem sich wiederum die Hacker zusätzliche Rechte in dem vernetzten Gerät beschaffen. Dies könne dann als Ausgangspunkt für weitere Angriffe dienen. So könnten beispielsweise Netzwerke von Banken attackiert werden, so Eyal Itkin vom israelischen Sicherheitsunternehmen Check Point.

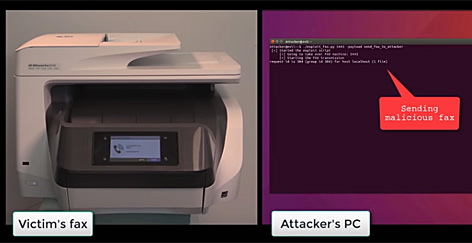

Screenshot Youtube/Check Point

Auf Youtube demonstrieren die Sicherheitsexperten den Fax-Angriff

„Fax ist unsichere antike Technologie“

Fax sei „absolut unsicher“, so auch Yaniv Balmas von Check Point gegenüber dem Portal Wired.com. Es handle sich um eine „antike Technologie, deren Protokolle sich in 30 Jahren nicht geändert haben“. Dennoch stünden Faxgeräte oft in einem Netzwerk mit anderen, schutzwürdigen Geräten.

Bürodrucker regelmäßig updaten

Der Fehler sei vermutlich nicht nur beim Marktführer Hewlett-Packard (HP), bei dem die Sicherheitslücke an einem Officejet-Modell entdeckt wurde, sondern auch in Geräten anderer Hersteller vorhanden, erklärten die Sicherheitsexperten weiter.

HP hat inzwischen ein entsprechendes Softwareupdate veröffentlicht, das die Lücke schließt. Experten befürchten allerdings, dass viele Benutzer von Multifunktionsdruckern ihre Geräte nicht ständig mit den neuesten Updates versorgen.

Faxgeräte in eigenes Netzwerk verbannen

Check Point erklärte, eigentlich müsse man aufhören, Fax zu benutzen, um absolute Sicherheit zu gewährleisten. Wenn man trotzdem nicht auf die Faxfunktion verzichten wolle, müsse man zumindest ein eigenes Netzwerk nur für Faxgeräte und Drucker einrichten.

Links:

Publiziert am 13.08.2018